Kurzantwort:

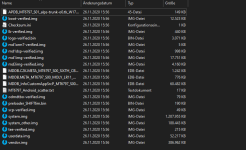

Das "Recovery" ist in sehr wahrscheinlich in der boot.img Datei und muss von Hand herausarbeitetet werden. Die boot.img ist in der payload.bin für ein OTA-Update. Payload.bin kann wie bereits erwähnt mit einem Python Skript entpackt werden. Die boot.img sollte ein ext4 Dateisystem enthalten. Das sollte unter Windows komplizierter werden. Zudem würde ich nicht Empfehlen irgentwas auf das Gerät zu schreiben. Stadtessen sollte fastboot verwendet werden wenn möglich.

Wenn was falsch ist gerne korrigieren. Schreibe das aus dem Gedächtnis. Werde wahrscheinlich die Nachrich auch so noch ein paar mal bearbeiten.

Nun folgt eine Ausschweifung.

Ich wollte irgend wann einmal ein eigenes OS machen.

Hatte mal mit Android 2.3 herum gespielt.

Einiges hat sich geändert, aber das Konzept ist das gleiche.

Beim Start des Systems wird in der CPU ein Programm ausgeführt.

Dieses sucht an einer vorgegeben Stelle nach einem vom Hersteller abgelegtem Programm.

Welches meist ein modifiziertes UBoot ist. An Desktop-Rechnern ist dies zutage UEFI.

Das Programm des Herstellers bindet nun den internen Speicher ein und lädt das Betriebssystem.

Nun das Recovery ist ein BIOS, welches im Notfall das Hauptsystem aus einer Sicherungskopie wiederherstellen soll.

Im Gegensatz zu Desktops ist in Mobilgeräten mittlerweile eine zweite Kopie des Systems vorhanden.

Mit dem A/B-Partitionen bin ich nicht recht vertraut.

Bei einem OTA-Update wird die BIN-Datei entpackt.

Die entpackten IMG-Dateien werden in die B Partition geschrieben.

Nach einem Neustart wird von nun von A nach B gewechselt.

Wenn B nicht startet, dann war das Update fehlerhaft und es wird mit A versucht. und dann mit dem Recovery.

IMG-Dateien sind meist Kopien von Dateisystemen oder Partitionen welche 1 zu 1 auf Speichermedien geschrieben werden können.

Diese Dateisysteme enthalten dann einen Kernel. Je nach System werden weitere bestimmte Dateien an bestimmten Orten benötigt.

Beim starten schaut das Programm des Herstellers nun auf den Internen Speicher und wenn es den Kernel findet wird dieser gestartet.

Im Grunde könnte alles auch auf einer Partition sein es ist nur wichtig wo in dieser Partition der Kernel abgelegt ist.

Nun wenn kein recovery.img vorhanden ist, dann ist der Kernel meist in dem boot.img.

Ich wollte die Tage mal genauer schauen da ich bis jetzt nur die IMG-Dateien habe und noch nicht nachgeschaut wo genau das Recovery nun liegt.

P.s. 1 Ich würde Empfehlen erst einmal fastboot zu verwenden, da dies extra zum testen von Kernen gemacht wurde ohne diese auf das Gerät schreiben zu müssen.

P.s. 2 Je nach dem was für ein Programm von Shift genutzt wird um die Signatur des Kernels zu prüfen sollte es doch möglich sein eigene Schlüssel zu importieren.